Das sind die typischen Kauf- und Rollout-Fragen, die Teams klären müssen, bevor Projekt-Risikomanagement-Software in echten Delivery- oder Operations-Reviews belastbar wird.

Was ist Projekt-Risikomanagement-Software?

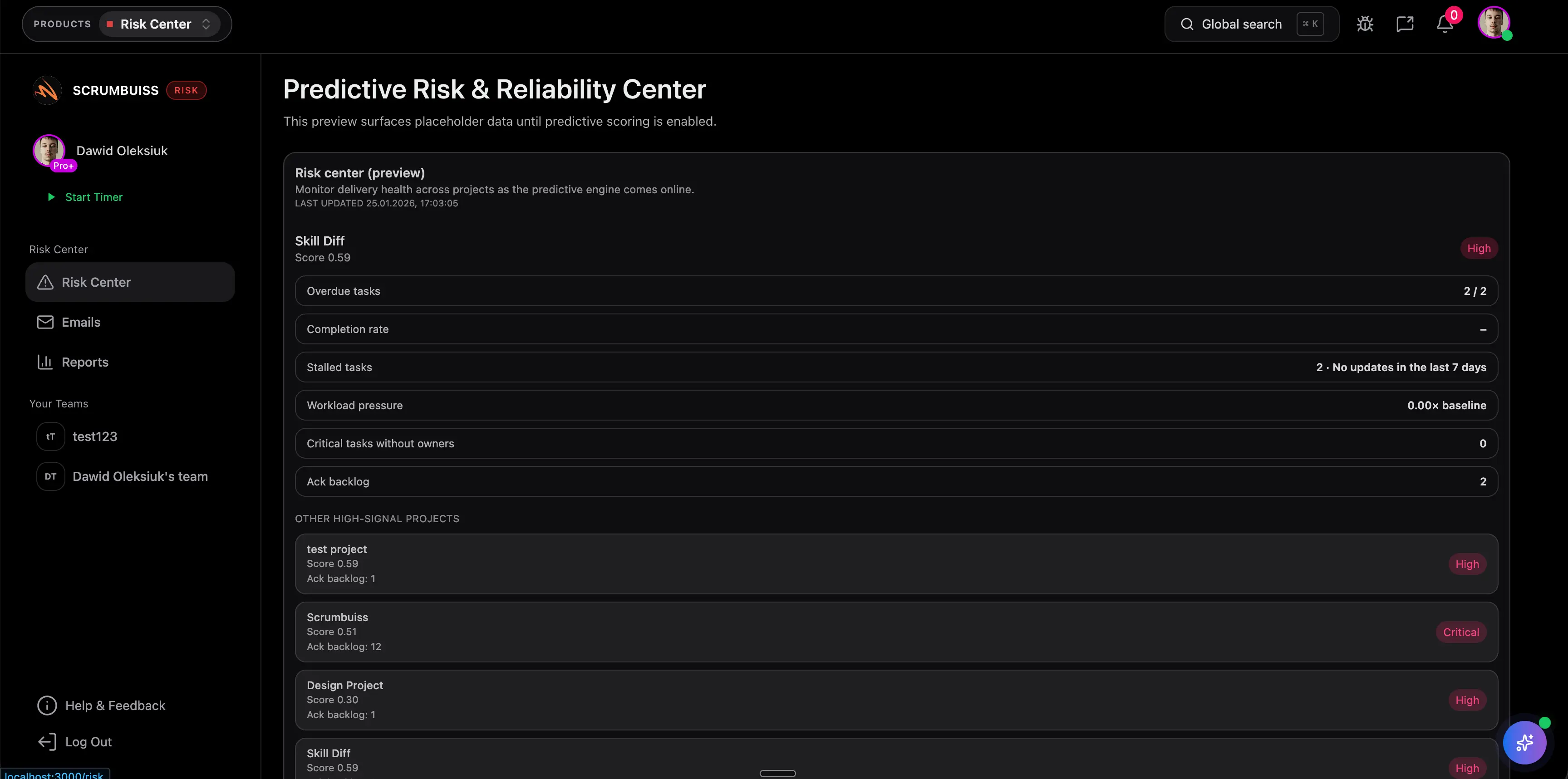

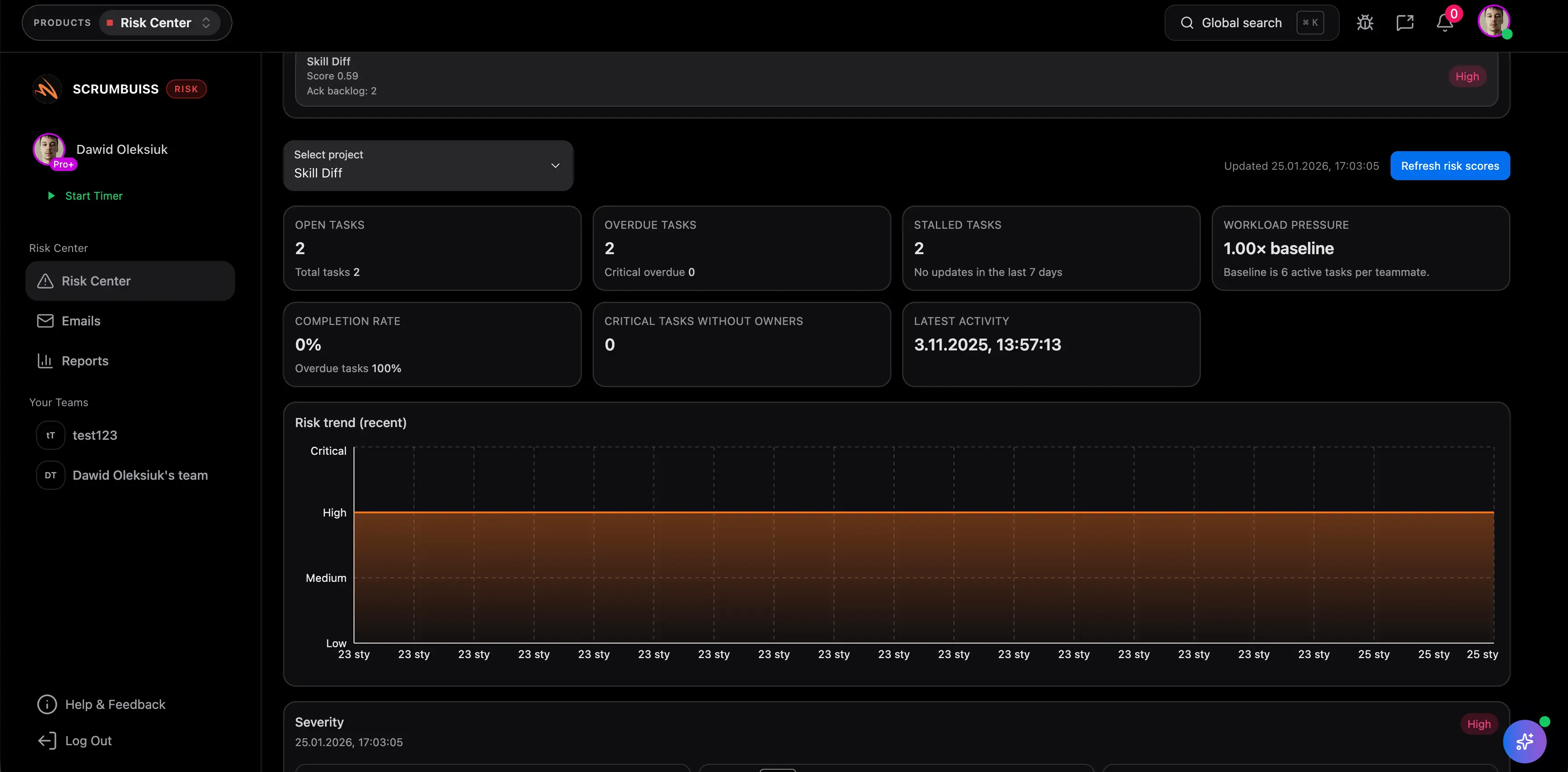

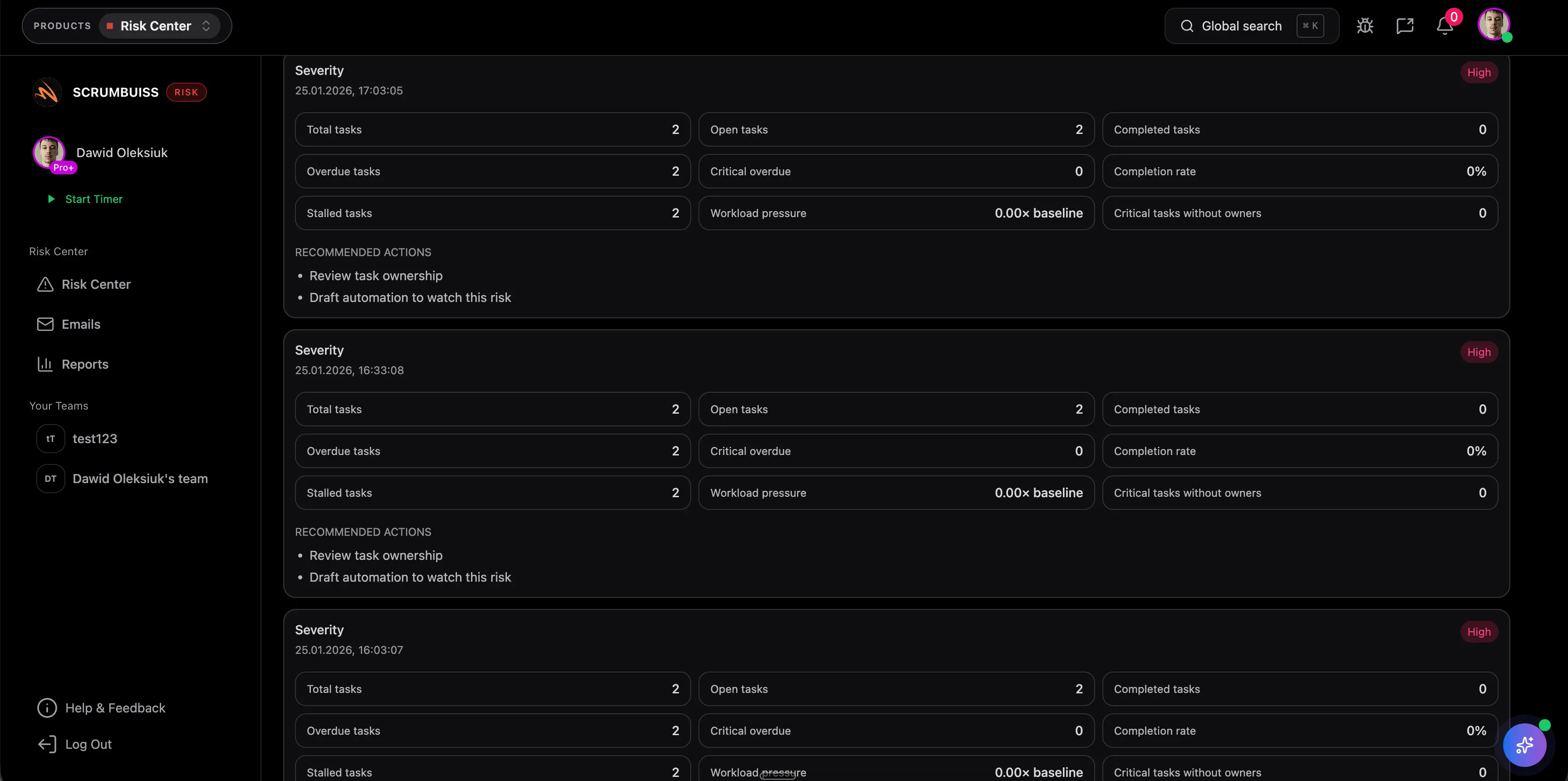

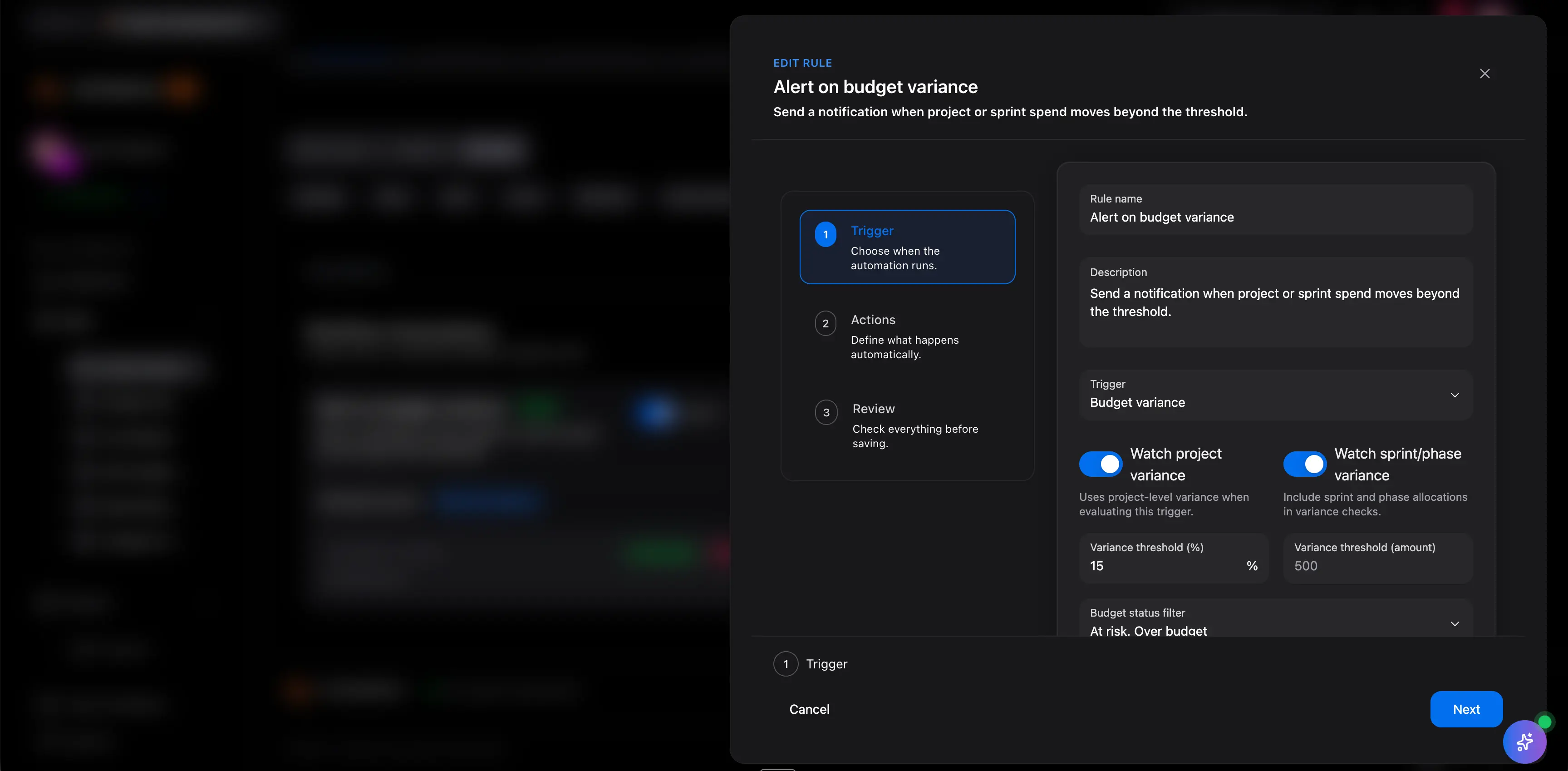

Projekt-Risikomanagement-Software hilft Teams dabei, Risiken zu identifizieren, zu dokumentieren, zu bewerten, regelmäßig zu überprüfen und in Mitigation oder Eskalation zu überführen. Der operative Nutzen entsteht erst dann, wenn Risiko nicht nur im Register steht, sondern mit Ownern, Meilensteinen, Folgeaktionen und Reporting im laufenden Workflow verbunden bleibt.

Worin unterscheidet sich Projekt-Risikomanagement-Software von einer Risikoregister-Vorlage?

Eine Risikoregister-Vorlage ist ein guter Einstieg, wenn ein Team Risiken zunächst strukturiert erfassen und in Tabellenform reviewen will. Projekt-Risikomanagement-Software wird relevanter, sobald Ownership, Review-Rhythmus, Mitigation-Follow-up, Dashboards oder Automatisierungen nah an der realen Delivery-Arbeit bleiben müssen. Vorlage und Software ergänzen sich oft, lösen aber unterschiedliche Komplexitätsstufen.

Wann reicht ein Spreadsheet oder RAID-Log nicht mehr aus?

Spreadsheets und RAID-Logs stoßen meist dann an Grenzen, wenn Risiko-Updates, Mitigation-Aufgaben und Stakeholder-Kommunikation an verschiedenen Orten stattfinden. Wenn das Register Entscheidungen nicht schnell genug verändert, Review-Termine vergessen werden oder Teams Risiko-Status händisch in andere Tools übertragen, lohnt sich ein Software-Pilot.

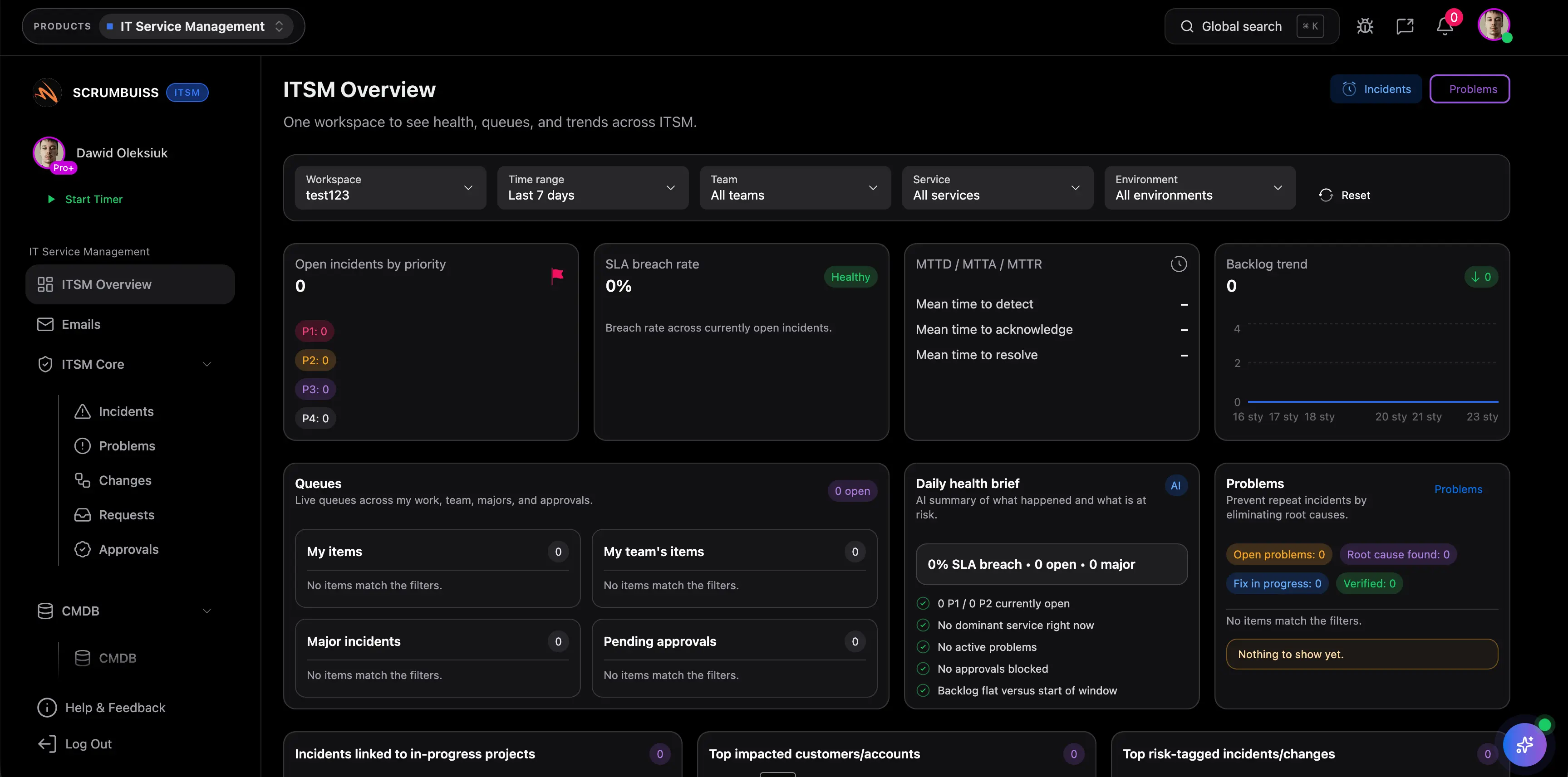

Welche Teams profitieren am stärksten von delivery-naher Risiko-Software?

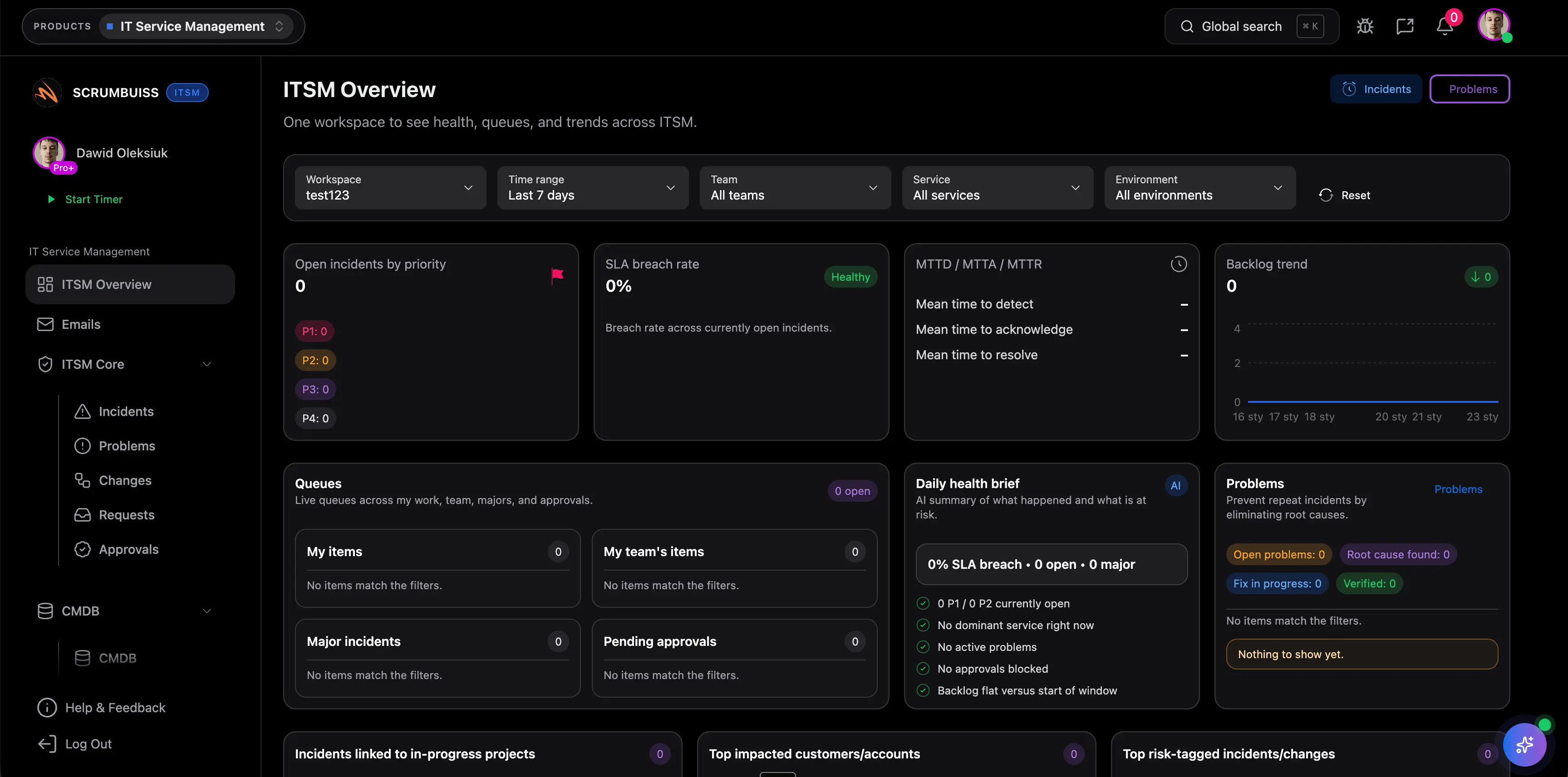

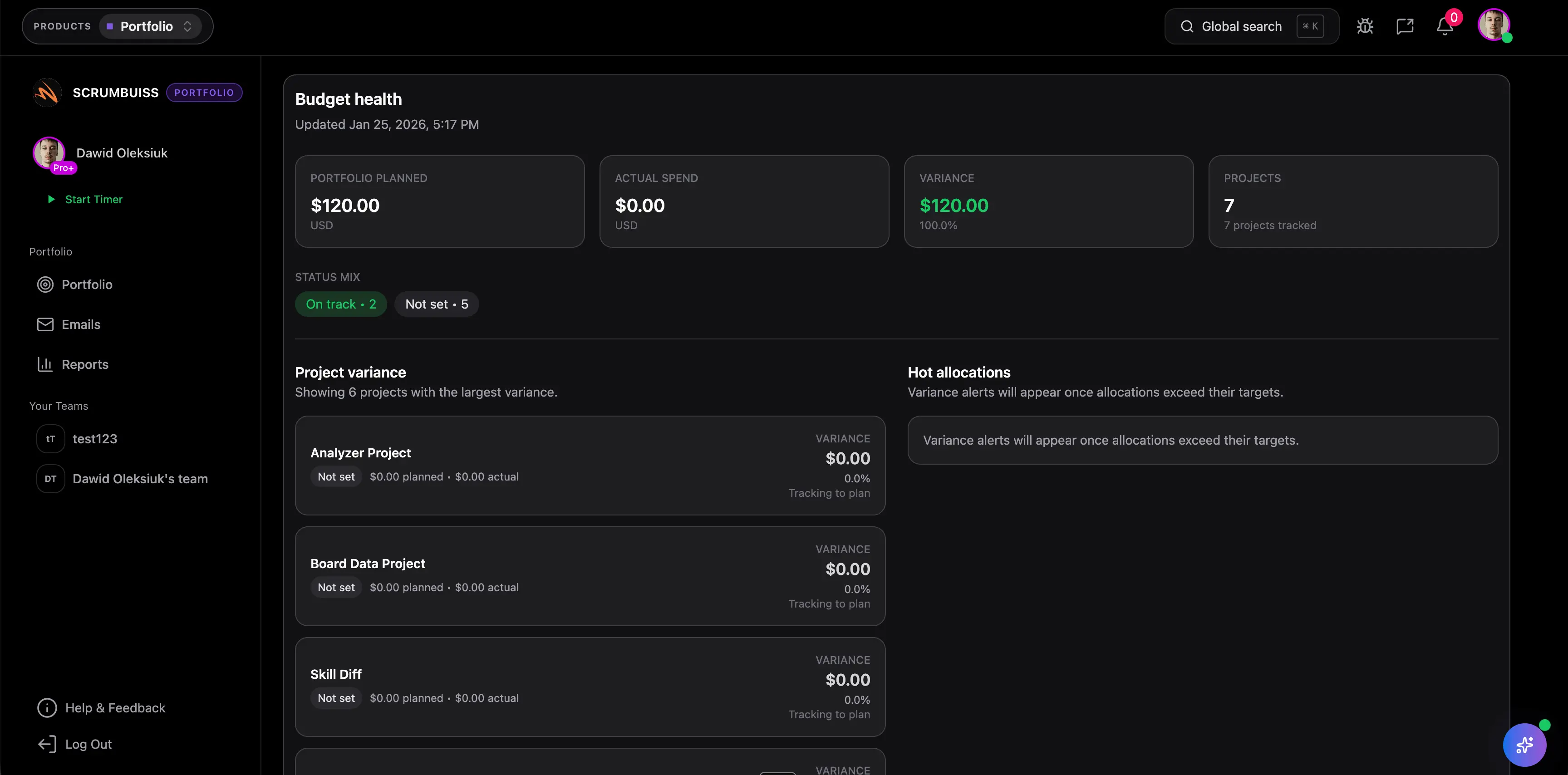

Am meisten profitieren Projektleitungen, Delivery-Teams, PMOs mit operativem Mandat, IT-Operations-nahe Teams und Programme mit komplexen Abhängigkeiten. Der Nutzen steigt immer dann, wenn Risiken eng mit Meilensteinen, Changes, Kapazität, Stakeholder-Reporting oder Folgeaufgaben zusammenhängen.

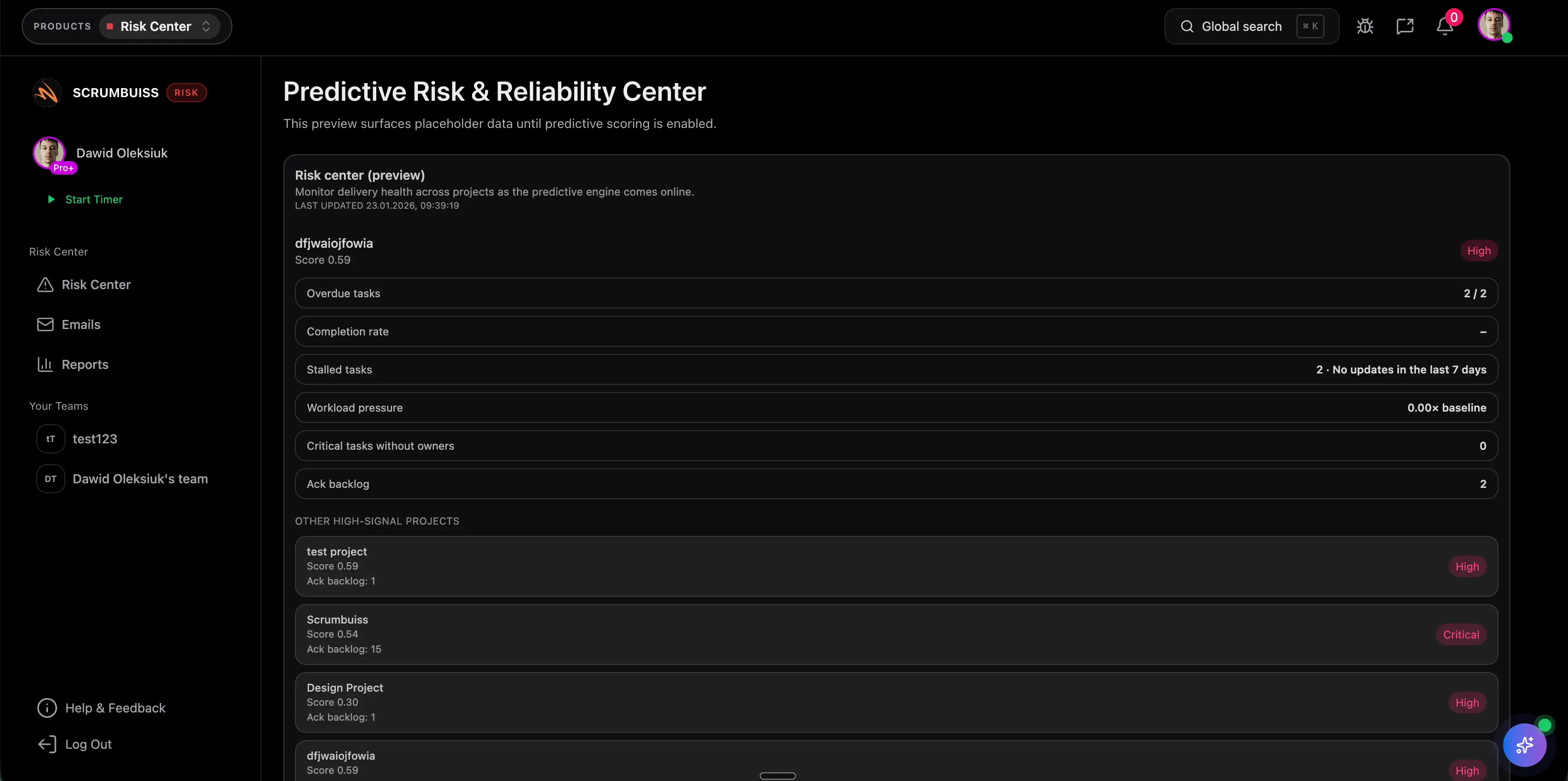

Was sollte ein Live-Pilot vor einem Rollout beweisen?

Ein sinnvoller Pilot sollte zeigen, dass reale Risiken schneller gelesen, zugeordnet, überprüft und eskaliert werden können und dass Mitigation-Aufgaben im selben Workflow sichtbar bleiben. Entscheidend ist nicht, dass das Tool Einträge speichern kann, sondern dass es im normalen Wochenrhythmus mindestens eine bessere Projektentscheidung ermöglicht.

Ersetzt Projekt-Risikomanagement-Software RAID oder formale Governance?

Nicht zwingend. Viele Teams behalten RAID-Begriffe oder formale Governance-Reviews bei. Die relevante Frage ist, ob diese Reviews näher an die reale Delivery-Arbeit rücken. Genau dort ist Projekt-Risikomanagement-Software am wertvollsten: wenn Risiken, Issues, Abhängigkeiten, Mitigation und Reporting nicht mehr in getrennten Artefakten leben.